Stellen Sie sich vor, Ihre Haustür ist zwar abgeschlossen, aber der Schlüssel steckt von außen im Schloss. Genau so fühlen sich viele vernetzte Haushalte heute an. Laut dem BSI sind Standardpasswörter wie offene Haustüren; fast 90 % aller kompromittierten Systeme nutzten einfache Standard-Logins. Wenn eine smarte Glühbirne oder ein billiger WLAN-Stecker gehackt wird, haben Angreifer oft freien Weg zu Ihren privaten Fotos oder Banking-Daten auf dem Laptop. Die gute Nachricht: Mit drei gezielten Maßnahmen - starken Passwörtern, konsequenten Updates und einer intelligenten Netzwerkstruktur - machen Sie Ihr Zuhause zur digitalen Festung.

Die erste Verteidigungslinie: Passwörter, die wirklich halten

Viele von uns nutzen aus Bequemlichkeit Postleitzahlen oder einfache Kombinationen. Ein Beispiel aus der Praxis zeigt die Gefahr: Ein Nutzer auf Twitter verlor die Kontrolle über seinen Thermostat, weil er die Berliner PLZ "10115" als Passwort wählte. Das ist ein klassischer Fehler, den Hacker mit automatisierten Programmen in Sekunden finden.

Um wirklich sicher zu sein, reicht ein simples "Passwort123" nicht mehr aus. Moderne Grafikkarten (GPUs) können 8-stellige Passwörter heute in unter zwei Stunden knacken. Passwort-Manager ist eine Software zur sicheren Speicherung und Generierung komplexer Zugangsdaten wie Bitwarden helfen dabei, für jedes Gerät eine eigene, zufällige Kombination zu erstellen. Ziel sollte eine Länge von mindestens 12 Zeichen sein, inklusive Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen. Wer so vorgeht, erhöht die Zeit, die ein Angreifer zum Knacken benötigt, massiv: Während ein 8-stelliges Passwort in etwa 9 Tagen fallen kann, dauert es bei 12 Zeichen mit Sonderzeichen statistisch gesehen bis zu 1,2 Jahre.

Firmware-Updates: Das digitale Pflaster für Sicherheitslücken

Ein Smart-Home-Gerät ist kein statisches Produkt, sondern Software in einem Gehäuse. Hersteller finden ständig neue Lücken, die Hacker ausnutzen, um Botnetze aufzubauen. Ein bekanntes Beispiel ist der Mirai-Angriff, bei dem Hunderttausende IoT-Geräte gleichzeitig kontrolliert wurden, um das Internet lahmzulegen.

Die Faustregel lautet: Patches sollten innerhalb von 72 Stunden nach Veröffentlichung installiert werden. Warum die Eile? Studien zeigen, dass über 70 % der erfolgreichen Angriffe auf Geräte abzielen, deren Updates älter als 30 Tage sind. Firmware ist die grundlegende Software, die direkt auf der Hardware eines Smart-Home-Geräts läuft und dessen Funktionen steuert . Wenn Sie Geräte von Marken wie Bosch nutzen, profitieren Sie oft von langen Support-Zyklen von bis zu 7 Jahren. Bei Billiganbietern wie Eufy ist der Support oft schon nach zwei Jahren beendet. Wenn ein Gerät keine Updates mehr bekommt, wird es zur "IoT-Altlast" und sollte im Sinne Ihrer Sicherheit ersetzt werden.

Netzwerksegmentierung: Bauen Sie digitale Brandmauern

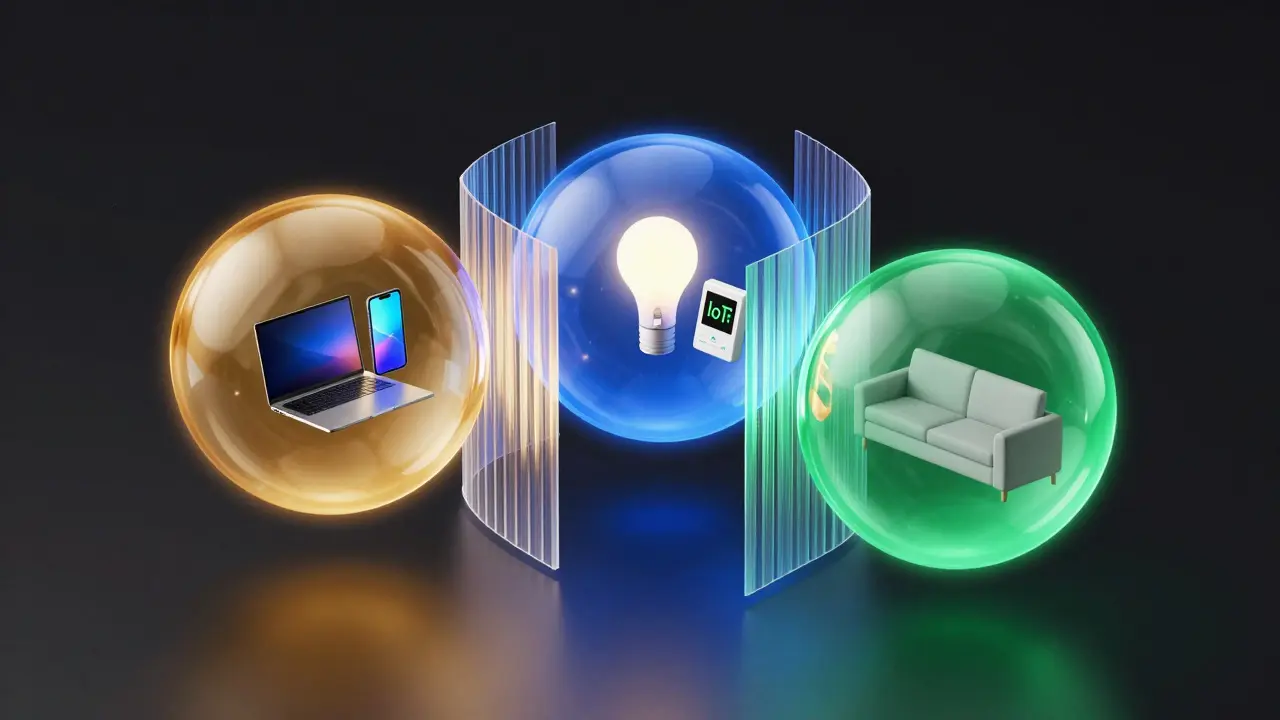

Wenn alle Ihre Geräte - vom Kühlschrank über die Sicherheitskamera bis zum Firmenlaptop - im selben WLAN hängen, riskieren Sie eine Kettenreaktion. Wird die Kamera gehackt, kann der Angreifer direkt auf Ihren Laptop zugreifen. Hier setzt die Netzwerksegmentierung ist die Aufteilung eines Computernetzwerks in kleinere, isolierte Teilnetze, um die Ausbreitung von Angriffen zu verhindern an.

Die effektivste Methode ist die Einrichtung von VLANs (Virtual Local Area Networks). Idealerweise teilen Sie Ihr Heimnetz in drei Bereiche auf:

- Primärnetzwerk: Nur für vertrauenswürdige Geräte wie PCs, Tablets und Smartphones.

- IoT-Netzwerk: Für alle smarten Geräte (Lampen, Thermostate, Kameras). Diese dürfen zwar ins Internet, aber nicht in Ihr Primärnetzwerk.

- Gastnetz: Ein komplett isolierter Bereich für Besucher.

Diese Trennung senkt das Risiko einer kompletten Systemkompromittierung um etwa 78 %. Besonders wichtig ist das bei Geräten wie der Ring Pro Kamera; selbst wenn diese gehackt wird, bleibt Ihr privater Datenspeicher auf dem PC geschützt.

| Merkmal | Alte Standards (Unsicher) | Moderne Standards (Sicher) | Sicherheitsgewinn |

|---|---|---|---|

| WLAN-Verschlüsselung | WPA2 (128-Bit) | WPA3 (192-Bit) | 92 % weniger Angriffsvektoren |

| Passwortlänge | 8 Zeichen | 12+ Zeichen | Knackzeit steigt von Tagen auf Jahre |

| Netzwerkstruktur | Ein flaches WLAN für alle | Segmentierung via VLAN | 78 % geringeres Kompromittierungsrisiko |

Praktische Umsetzung: So gehen Sie vor

Sicherheit klingt oft kompliziert, aber die Umsetzung folgt einem einfachen Plan. Rechnen Sie bei einem kleinen System mit etwa 3 bis 4 Stunden Arbeit, bei komplexen Setups mit bis zu 12 Stunden.

- Router-Check: Prüfen Sie, ob Ihr Router WPA3 ist der aktuelle Standard für WLAN-Sicherheit, der eine stärkere Verschlüsselung und einen besseren Schutz gegen Brute-Force-Angriffe bietet unterstützt. Falls nicht, ist ein Upgrade der Hardware oder Firmware (z. B. Fritz!OS) ratsam.

- Passwort-Inventur: Ändern Sie alle Standard-Passwörter. Nutzen Sie einen Passwort-Manager, um einzigartige Codes zu generieren.

- Update-Automatisierung: Aktivieren Sie in den Einstellungen jedes Geräts die Funktion "Automatische Updates". Bei Geräten, die das nicht können, setzen Sie sich einen monatlichen Termin im Kalender.

- VLAN einrichten: Nutzen Sie die Router-Oberfläche, um ein separates IoT-WLAN zu erstellen. Wenn Ihr Router das nicht nativ kann, bieten Systeme wie OpenWrt oder pfSense diese Profi-Funktionen.

Ein wichtiger Profi-Tipp: Wenn Sie Geräte haben, die keine Update-Mechanismen besitzen (wie ältere Eufy-Modelle vor v2.0.0.3), sollten Sie diese konsequent aus Ihrem Netzwerk entfernen. Ein einzelnes unsicheres Gerät kann als Brückenkopf für einen Angriff auf das gesamte Haus dienen.

Zukunftstrends: Zero Trust und KI

Die Welt der Sicherheit verändert sich schnell. Wir bewegen uns weg vom Konzept der "Sicheren Zone" hin zu Zero Trust ist ein Sicherheitsmodell, bei dem keinem Gerät und keinem Nutzer innerhalb oder außerhalb des Netzwerks standardmäßig vertraut wird . Das bedeutet: Jedes Gerät muss sich bei jedem Zugriff neu authentifizieren.

Zudem kommen KI-gestützte Systeme auf den Markt, sogenannte Adaptive Security Hubs. Diese werden in Zukunft automatisch erkennen, wenn eine smarte Lampe plötzlich untypische Datenmengen an einen Server in Übersee sendet, und das Gerät sofort vom Netz trennen. Bis diese Technik im Massenmarkt ankommt, bleibt die Kombination aus WPA3, starken Passwörtern und Segmentierung Ihr bester Schutz.

Warum reicht WPA2 nicht mehr aus?

WPA2 nutzt eine 128-Bit-Verschlüsselung, die gegen moderne Brute-Force-Angriffe mit leistungsstarken GPUs anfälliger ist. WPA3 bietet eine 192-Bit-Verschlüsselung und einen verbesserten Handshake-Prozess, was die Angriffsvektoren laut Kaspersky-Tests um bis zu 92 % reduziert.

Ist ein Passwort-Manager für IoT-Geräte wirklich sicher?

Grundsätzlich ja, da sie komplexe Passwörter generieren, die kaum zu knacken sind. Kritiker wie der Chaos Computer Club weisen jedoch darauf hin, dass einige Router-APIs keine sichere Speicherung erlauben. Die beste Lösung ist die Nutzung des Managers zur Generierung und eine separate, sichere Dokumentation der Master-Zugangsdaten.

Was passiert, wenn mein Gerät keine Updates mehr bekommt?

Ein Gerät ohne Sicherheitsupdates ist ein offenes Fenster für Hacker. Es kann in Botnetze wie Mozi integriert werden, was die Wahrscheinlichkeit eines Angriffs auf Ihr gesamtes Netz massiv erhöht. In solchen Fällen empfiehlt das BSI den Austausch des Geräts.

Wie lange dauert die Einrichtung von VLANs im Durchschnitt?

Die Zeit variiert stark nach Vorwissen. Einfache Gäste-WLANs sind in Minuten eingerichtet. Eine echte Segmentierung mit VLANs über Oberflächen wie Fritz!OS kann für Heimanwender etwa 2 Stunden in Anspruch nehmen, während komplexe Systeme mit 20+ Geräten bis zu 12 Stunden dauern können.

Müssen Hersteller in Deutschland Sicherheitsupdates garantieren?

Ja, ab dem 01.01.2026 müssen alle in Deutschland verkauften Smart-Home-Geräte mindestens 5 Jahre Sicherheitsupdates garantieren. Dies ist eine Umsetzung des EU Cyber Resilience Act, um die Flut an unsicheren IoT-Altlasten zu stoppen.